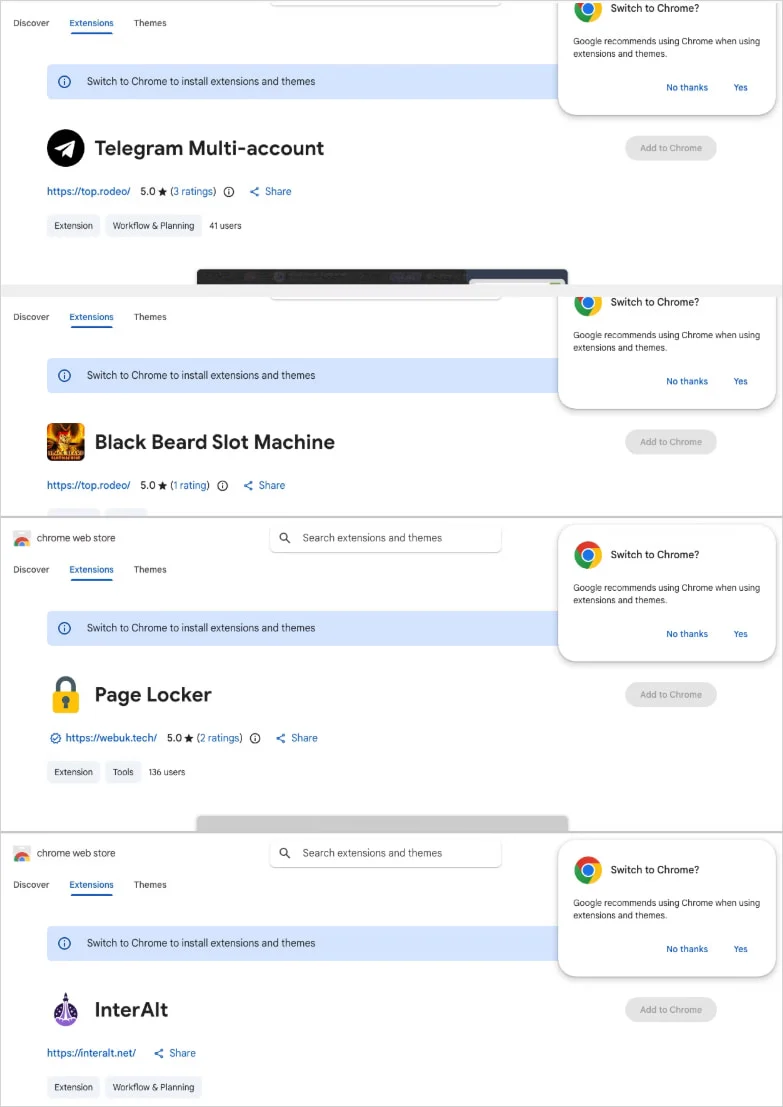

محققان امنیت سایبری کمپین جدیدی کشف کردهاند که در آن، ۱۰۸ افزونه مخرب مرورگر گوگل کروم، به طور هماهنگ در حال سرقت اطلاعات کاربران هستند. این افزونهها بیش از ۲۰ هزار بار از «فروشگاه رسمی کروم» دانلود شدهاند و دسترسیهای پنهانی و خطرناکی به مهاجمان میدهند.

این افزونهها چگونه عمل میکنند؟

یافتههای تیم تحقیقاتی Socket نشان میدهد که با وجود متفاوت بودن نام توسعهدهندگان، تمام ۱۰۸ افزونه با یک سرور مرکزی واحد در ارتباط هستند.

این بدافزارها در ظاهر موجه و کاربردی به نظر میرسند و در قالب کلاینتهای غیررسمی تلگرام، ابزارهای ترجمه متن و بازیهای سادهی مرورگر عرضه شدهاند؛ اما در پسزمینه، سناریوی متفاوتی در حال اجراست:

- سرقت دادههای هویتی گوگل: ۵۴ افزونه برای سرقت اطلاعات حساب گوگل طراحی شدهاند و آدرس ایمیل، نام، عکس پروفایل و توکنهای دسترسی (OAuth2) را به سرقت میبرند؛

- ایجاد درِ پشتی: ۴۵ افزونه در پشتی دارند که به محض باز شدن مرورگر و بدون نیاز به دخالت کاربر، لینکهای دلخواه مهاجمان را باز میکند؛

- تزریق کدهای مخرب: ۷۸ افزونه از طریق innerHTML کدهای مخرب HTML را به رابط کاربری تزریق میکنند؛

- رهگیری حسابهای تلگرامی: یک افزونه بهطور ویژه روی سرقت نشستهای (Sessions) نسخه وب تلگرام متمرکز است و توکنهای احراز هویت را به سرور هکرها ارسال میکند.

سرقت نشستهای تلگرام و خطر کنترل حساب

خطرناکترین بخش این حمله، هدف گرفتن «نسخه وب تلگرام» است. افزونه مخربِ مرتبط با این پلتفرم، هر ۱۵ ثانیه یکبار اطلاعات نشست کاربر را استخراج کرده و به سرور مهاجمان میفرستد.

این دسترسی به هکرها اجازه میدهد تا علاوه بر خواندن پیامهای قربانی، کنترل حساب کاربری او را در اختیار گرفته و آن را با حساب دیگری جایگزین کنند.

بررسی کدهای این بدافزارها و کامنتهای موجود در آنها، گمانهزنیها راجع به احتمال هدایت این عملیات توسط هکرهای روس را تقویت میکند.

برای حفظ امنیت چه باید کرد؟

در زمان انتشار این گزارش بسیاری از این افزونهها همچنان در فروشگاه کروم فعال ماندهاند. اگر به اینترنت دسترسی دارید، برای حفظ امنیت خود فوراً به بخش مدیریت افزونههای مرورگر کروم بروید و افزونههای ناشناس و مرتبط با تلگرام، یوتیوب و بازیهای وب را حذف کنید.