✍️ یادداشت سردبیر

متن این خبر درست پیش از شروع قطعی اینترنت و روزهای پُردردمان آماده شده بود. خبری که در ادامه میخوانید مربوط به چند هفته قبل است، اما اینگونه تهدیدها تاریخ انقضا ندارند. بدافزارها و سارقان دیجیتال، منتظر وصل شدن اینترنت نمیمانند و اتفاقاً در آشفتهبازارِ قطعیها و استفاده از ابزارهای ناامن، راحتتر قربانی میگیرند. در نتیجه تصمیم گرفتیم این مطلب را با وجود تاخیر منتشر کنیم. «آگاهی» همیشه ارزشمند است.

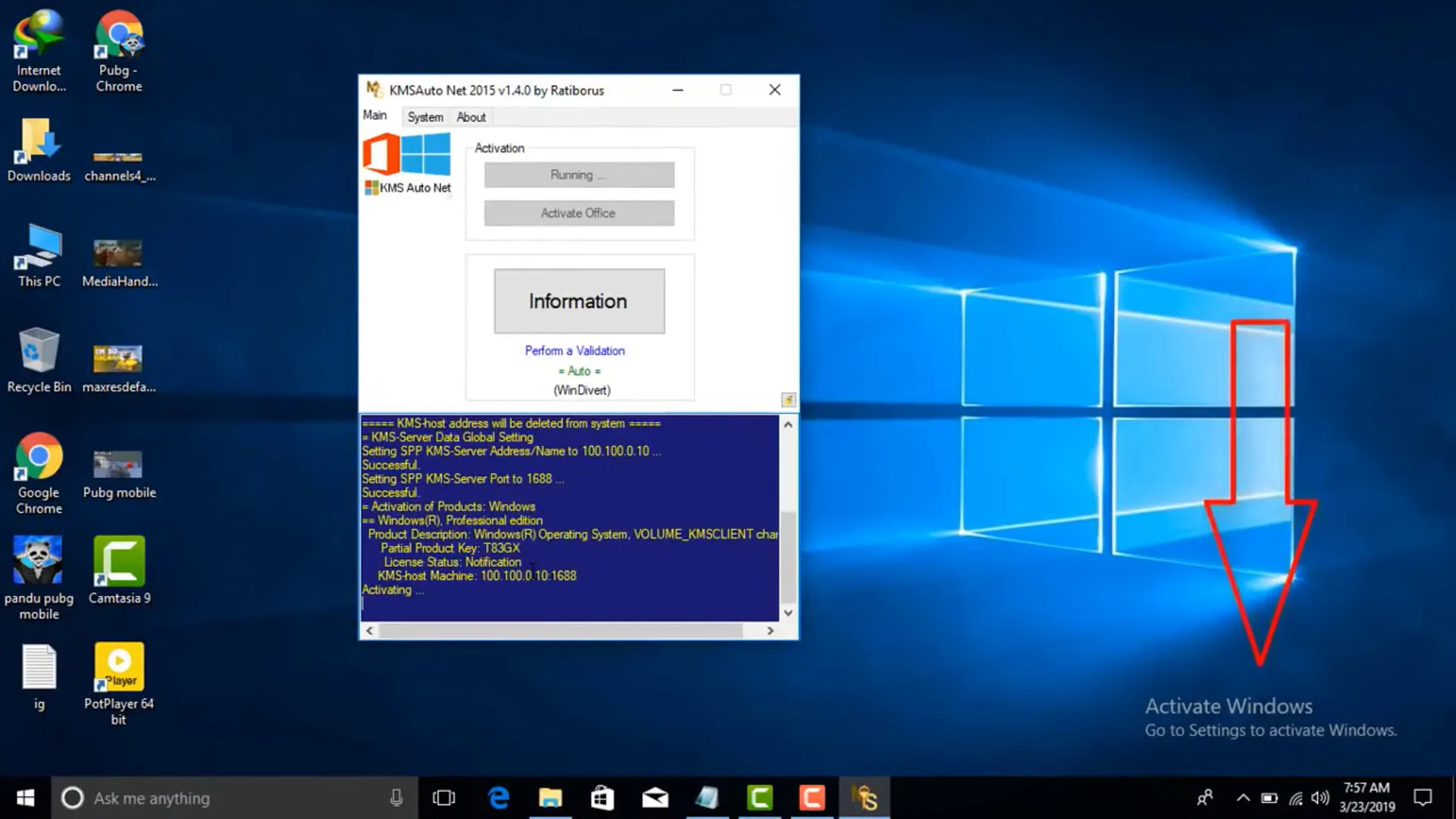

در دنیای امنیت سایبری، پروندههایی که «مستقیم» کاربران عادی و خانگی را هدف بگیرند زیاد نیستند. اما این خبر دربارهی دستگیری طراح بدافزاری که خودش را پشت ابزار فعالسازی KMSAuto (برای ویندوز و آفیس) پنهان کرده بود، یک هشدار جدی برای همهی ماست؛ بهویژه در کشورهایی مثل ایران که رعایت کپیرایت کمرنگتر است و بازار نرمافزارهای کرکی داغتر.

در ادامه، ماجرا را مرور میکنیم، میبینیم هکر دقیقاً چطور کار میکرد و چرا این خبر برای کاربران ایرانی اهمیت دو چندان دارد.

شرح ماجرا: سقوط یک امپراتوری زیرزمینی

پلیس اینترپل اخیراً در همکاری با پلیس کره جنوبی، یک شهروند ۲۹ ساله اهل لیتوانی را دستگیر کرده. اتهام او طراحی و انتشار نسخهای دستکاریشده از ابزار محبوب فعالسازی ویندوز و آفیس به نام KMSAuto است. طبق گزارشهای رسمی، بدافزار او بیش از ۲.۸ میلیون بار در سراسر جهان دانلود شده است.

این هکر موفق شده بود در حدود دو سال، از اعتماد میلیونها کاربر سوء استفاده کند و چیزی بالغ بر ۱.۲ میلیون دلار از داراییهای دیجیتال آنها را به سرقت ببرد. برای اینکه ذهنیتی دقیقتر به دست آورید، این سرقت از طریق ۸۴۰۰ تراکنش غیرمجاز در ۳۱۰۰ کیف پول متعلق به قربانیان انجام شده است.

نکته مهم: طبق گزارش رسمی مایکروسافت درباره ابزار KMSAuto، این برنامه یک ابزار هک (HackTool) است، نه یک نرمافزار معمولی. مایکروسافت صراحتاً هشدار میدهد که این نوع ابزارها اغلب همراه با بدافزارهای خطرناک توزیع میشوند. بنابراین در حالی که شما فکر میکنید صرفاً ویندوز را فعال کردهاید، ممکن است در پسزمینه برنامهای نصب شود که کارش خالی کردن حساب بانکی یا کیف پول ارز دیجیتال است.

کالبدشکافی حمله: هکر چگونه عمل میکرد؟

مکانیزم حمله در این پرونده، بر پایهی نوع خاصی از بدافزار به نام کلیپر (Clipper) بنا شده بود؛ بدافزاری که برخلاف باجافزارها، سیستم را قفل نمیکند و بیسروصدا کارش را پیش میبرد.

روند حمله اینطور بود:

- ورود: کاربر برای فعالسازی ویندوز/آفیس، فایل آلوده را دانلود و اجرا میکند.

- استقرار: بدافزار نصب و در حافظهی پنهان سیستم مستقر میشود.

- نظارت: بدافزار به طور مداوم حافظهی موقت دستگاه (یا به اصطلاح Clipboard) را رصد میکند.

- سرقت: زمانی که کاربر آدرس یک کیف پول ارز دیجیتال (مانند بیتکوین یا تتر) را کپی میکند، بدافزار بلافاصله آدرس را تشخیص میدهد و درست همان لحظهای که کاربر Paste را میزند، آدرس کیف پول هکر جایگزین میشود!

نکته فنی: ترسناکترین ویژگی کلیپرها، نامحسوس بودن آنهاست. سیستم کند نمیشود، پیام خطا به نمایش درنمیآید و همهچیز عادی به نظر میرسد؛ تا زمانی که کاربر متوجه میشود پول را به حساب اشتباهی واریز کرده است!

چرا این خبر برای کاربران ایرانی بسیار حائز اهمیت است؟

به دلایل بسیار متنوع، از گرانی دلار و نبود کپیرایت گرفته تا تحریم و اختلالات دیگر، ایران یکی از بزرگترین بازارهای مصرفکننده نرمافزارهای قفلشکسته در جهان است. همین باعث میشود ایرانیان در معرض ریسکهای گوناگون و بیشتری باشند.

- وابستگی به فعالسازها: تقریباً اکثر سیستمهای شخصی در ایران از ابزارهایی مانند KMSAuto برای فعالسازی ویندوز استفاده میکنند.

- عادیسازی تهدیدهای امنیتی: از آنجا که غیرفعال کردن آنتیویروس برای نصب کرک به یک عادت تبدیل شده، کاربران دیگر هشدارهای امنیتی را جدی نمیگیرند.

- رواج ارزهای دیجیتال: با توجه به استقبال ایرانیان از بازار ارز دیجیتال، ترکیب سیستمهای آلوده و تراکنشهای دیجیتال، بستری ایدهآل برای سارقان سایبری فراهم میکند.

نکته امنیتی: بسیاری از کاربران، پوشه حاوی فایلهای کرک را در لیست سفید (Exclusion) آنتیویروس خود قرار میدهند. این کار عملاً به بدافزار اجازه میدهد با مجوز خودِ کاربر، هر فعالیت مخربی را انجام دهد و آنتیویروس نیز واکنشی نشان ندهد!

راهکارهای امنیتی و پیشگیری

اگر به دلایلی که بالاتر گفتیم چارهای جز استفاده از ابزارهای قفلشکسته ندارید، رعایت نکات زیر کمک میکند با ریسک کمتر و امنیت بالاتری معاملات را پیش ببرید.

- اصل بازبینی آدرس: هنگام انتقال ارز دیجیتال، هرگز به کپی و پیست کردن اعتماد نکنید. همیشه ۵ کاراکتر ابتدایی، ۵ کاراکتر انتهایی و چند کاراکتر از وسط آدرس کیف پول مقصد را به صورت تصادفی چک کنید. این سادهترین راه برای خنثی کردن بدافزارهای کلیپر است.

- تفکیک محیط کاربری: اگر معاملهگر ارز دیجیتال هستید، توصیه میکنیم عملیاتهای مالی خود را روی همان دستگاهی پیش نبرید که بازیها یا نرمافزارهای کرکی روی آن نصب شدهاند.

- تراکنش آزمایشی: اگر قصد جابهجایی مبالغ سنگین دارید، عجله نکنید. ابتدا مبلغ بسیار ناچیزی از پول را (مثلاً چند تتر) ارسال کنید. پس از اینکه مطمئن شدید پول به مقصد رسید، تراکنش اصلی را انجام دهید. این کار هزینهی کارمزد را بالا میبرد، اما امنیت سرمایهی در حال انتقال را تضمین میکند.

- قانون طلایی کیف پول سختافزاری: برای سرمایههای کلان، تنها راه مقابله قطعی با بدافزارهای ویندوزی، استفاده از کیف پول سختافزاری است. این دستگاهها نمایشگر فیزیکی دارند. اگر کامپیوتر شما ویروسی باشد و آدرس را عوض کند، روی صفحهی کوچک دستگاه، آدرس واقعی (یا آدرس دزد) نمایش داده میشود و به سرعت متوجه تناقض میشوید.

در آخر

امنیت در دنیای دیجیتال یک محصول نیست که یک بار بخریمش و خلاص شویم، یک فرایند است. هوشیاری شما در هنگام دانلود فایل و دقت در انجام تراکنشها، همان نوشدارویی است که قبل از مرگ سهراب نیاز دارید…