مدیران وبسایتها معمولاً نگران نفوذ هکرها از بیرون هستند، اما این بار تهدید از داخل خود افزونههای نصبشده آمد. در اوایل سال ۲۰۲۵ شرکتی به نام Essential Plugin که توسعهدهنده ۳۱ افزونه پرکاربرد وردپرس است، به فردی ناشناس فروخته شد. اما مالک جدید دست به شیطنتی بزرگ زد: او با سوءاستفاده از اعتماد کاربران، کدهای مخرب را در قالب درِ پشتی (Backdoor)1 درون آپدیتهای رسمی پنهان کرد تا کنترل کامل سایتهای قربانی را به دست بگیرد.

آناتومی یک حمله هوشمندانه؛ از سئوی کلاه سیاه تا بلاکچین

عملیات تزریق کد در این کمپین پیچیده و حسابشده بود. بدافزارِ جاسازی شده پس از یک دورهی نهفتگی چندماهه، در سکوت کامل به سرور فرمان و کنترل (C2) متصل شده و لینکهای اسپم و صفحات جعلی را دریافت میکند. هکرها برای پنهان ماندن از دید مدیران سایت، از تکنیک Cloaking2 استفاده کردهاند؛ برای اینکه محتوای مخرب و اسپم تنها به رباتهای خزندهی گوگل نمایش داده شود تا رتبهبندی موتورهای جستجو را دستکاری کنند.

شاهکار فنی مهاجمان در زیرساخت آنها نهفته است: آنها برای در امان ماندنِ سرور C23 از مسدود شدن از قراردادهای هوشمند در شبکه اتریوم استفاده کردهاند. با این معماری غیرمتمرکز حتی اگر دامنه اصلی از دسترس خارج شود، هکر با یک تغییر ساده در بلاکچین، آدرس جدیدی را فراخوانی کرده و شبکه مخرب خود را زنده نگه میدارد.

ابعاد فاجعه؛ چند وبسایت در خطرند؟

آنطور که شرکت سازنده میگوید محصولاتش بیش از ۴۰۰هزار بار نصب شده و بیش از ۱۵هزار مشتری فعال دارد. با این حال آمارهای رسمی مخزن وردپرس نشان میدهد که در حال حاضر ۲۰ هزار وبسایت به طور فعال در حال استفاده از این افزونههای آلوده هستند و در معرض خطر جدی قرار دارند.

این دومین مورد شناختهشده در هفتههای اخیر است که تغییر مالکیت یک افزونهی وردپرسی، به بستری برای توزیع کد مخرب تبدیل میشود. به نظر میرسد هکرها استراتژی «خریدِ اعتماد» را جایگزین تلاش برای نفوذ مستقیم کردهاند.

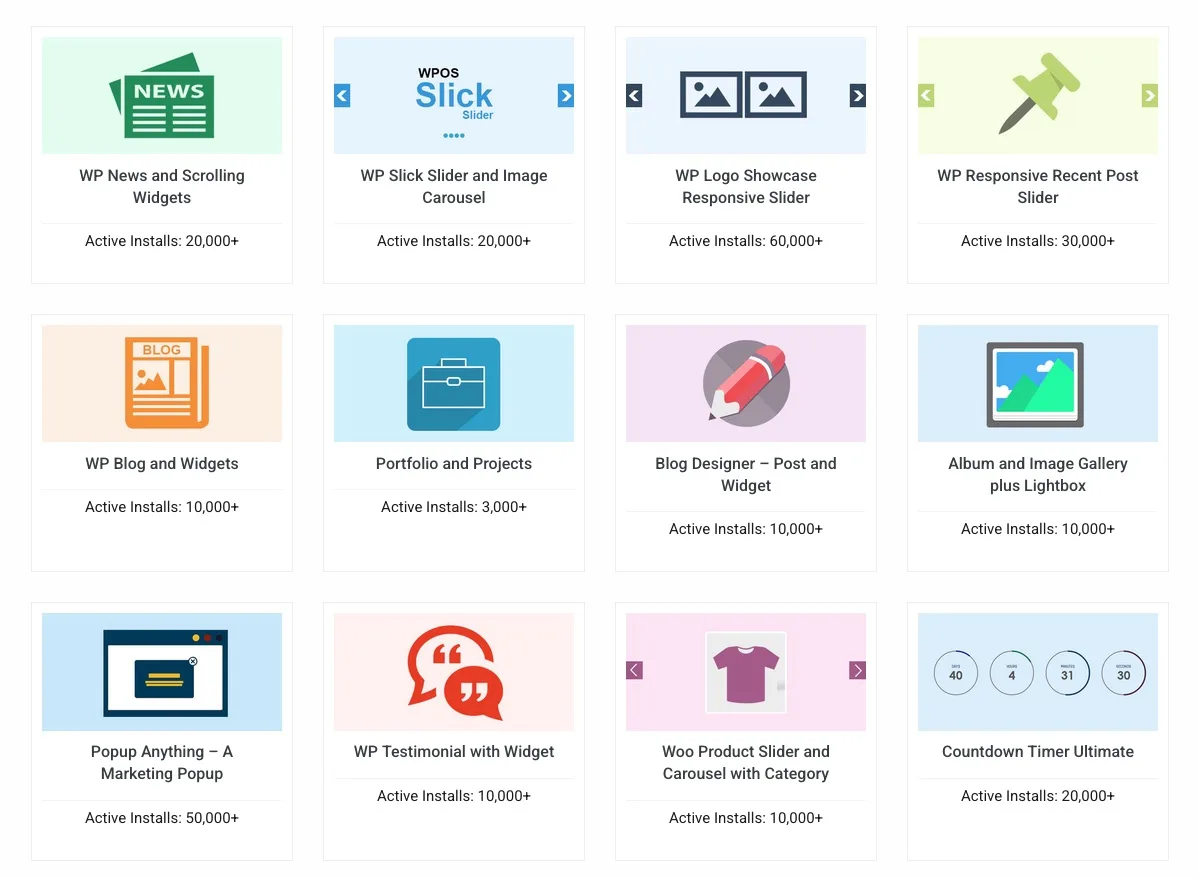

افزونههای تحت تأثیر

فهرست زیر شامل افزونههایی است که در این کمپین آلودهسازی تحت تأثیر قرار گرفتهاند. وجود هر یک از آنها روی سایت، لزوماً به معنای آلودگی قطعی نیست؛ اما نشانهای جدی است که باید فوراً پیگیری شود.

- Accordion and Accordion Slider

- Album and Image Gallery Plus Lightbox

- Audio Player with Playlist Ultimate

- Blog Designer for Post and Widget

- Countdown Timer Ultimate

- Featured Post Creative

- Footer Mega Grid Columns

- Hero Banner Ultimate

- HTML5 VideoGallery Plus Player

- Meta Slider and Carousel with Lightbox

- Popup Anything on Click

- Portfolio and Projects

- Post Category Image with Grid and Slider

- Post Grid and Filter Ultimate

- Preloader for Website

- Product Categories Designs for WooCommerce

- Responsive WP FAQ with Category

- SlidersPack – All in One Image Sliders

- SP News And Widget

- Styles for WP PageNavi – Addon

- Ticker Ultimate

- Timeline and History Slider

- Woo Product Slider and Carousel with Category

- WP Blog and Widgets

- WP Featured Content and Slider

- WP Logo Showcase Responsive Slider and Carousel

- WP Responsive Recent Post Slider

- WP Slick Slider and Image Carousel

- WP Team Showcase and Slider

- WP Testimonial with Widget

- WP Trending Post Slider and Widget

گامهای ضروری برای حفظ امنیت

در حال حاضر مخزن رسمی وردپرس تمام این ۳۱ افزونه را حذف کرده، اما مدیران وبسایتهای وردپرسی باید هرچه سریعتر فهرست افزونههای نصبشده خود را بررسی کنند. در صورتی که از محصولات شرکت Essential Plugin استفاده میکنید، باید فوراً آنها را از روی هاست خود پاک کرده و به دنبال جایگزینهای امنتر باشید.

همچنین توجه کنید که حذف افزونهها از مخزن وردپرس بهتنهایی به معنای پاکسازی کامل سایت نیست. مدیران سایت باید علاوه بر حذف افزونههای آلوده، فایلهای حساس بهویژه wp-config.php را بررسی کنند، نشانههای تزریق کد را جستوجو کنند و در صورت امکان سایت را از یک نسخهی پشتیبان سالم بازیابی کنند.

- درِ پشتی (Backdoor) به یک راه دسترسی پنهان یا خارج از روال عادی گفته میشود که میتواند به فردی دیگر اجازه دهد بدون طی کردن مسیر معمول امنیتی، وارد یک سیستم یا نرمافزار شود. این دسترسی ممکن است عمداً برای عیبیابی یا کنترل از راه دور ایجاد شده باشد، یا بهصورت مخفیانه توسط مهاجمان برای نفوذ، سرقت اطلاعات و دور زدن لایههای امنیتی به کار برود. ↩︎

- تکنیک Cloaking به روشی گفته میشود که در آن، یک وبسایت یا سرویس، محتوای متفاوتی را به دو مخاطب مختلف نشان میدهد؛ مثلاً یک چیز به کاربر عادی و چیز دیگری به موتور جستوجو، پلتفرم تبلیغاتی یا سیستم بررسی امنیتی. ↩︎

- سرور C2 یا Command and Control Server سروری است که مهاجم از آن برای کنترل از راه دور سیستمهای آلوده استفاده میکند. وقتی بدافزار روی یک دستگاه نصب میشود، ممکن است به این سرور وصل شود تا دستور بگیرد؛ مثلاً فایل بدزدد، بدافزار جدید دانلود کند، حمله را ادامه دهد یا اطلاعات جمعآوریشده را بفرستد. ↩︎

پرسشهای تکمیلی

از کجا بفهمیم سایت ما درگیر شده یا نه؟

استفاده از هر کدام از افزونههای ساخت شرکت Essential Plugin (با کلیک روی لینک میتوانید لیست کامل را ببینید)، تغییرات مشکوک در wp-config.php، نمایش محتوای اسپم در نتایج گوگل، یا رفتار غیرعادی سایت میتواند نشانه خطر باشد.

اگر فقط افزونه را حذف کنیم، مشکل حل میشود؟

نه همیشه. گزارشها نشان میدهند در بعضی سایتها کد مخرب به فایلهای حساس مثل wp-config.php هم تزریق شده و ممکن است بعد از حذف افزونه همچنان باقی بماند.

اگر از این افزونهها استفاده کردهایم، الان باید چه کار کنیم؟

اول افزونه آلوده را غیرفعال و حذف کنید. بعد فایلهای حساس سایت را بررسی کنید و اگر نسخه پشتیبان سالم دارید، بازیابی سایت را هم در نظر بگیرید.

آیا وردپرس این افزونهها را از مخزن رسمی حذف کرده است؟

بله. WordPress.org در ۷ آوریل ۲۰۲۶ همه ۳۱ افزونه این مجموعه را بست و از مخزن خارج کرد؛ اما این به معنی پاکشدن خودکار آلودگی از سایتهایی که قبلاً آنها را نصب کردهاند نیست.

چرا در این حمله اسم بلاکچین اتریوم مطرح شده است؟

چون مهاجمان از آن برای پنهانکردن و جابهجاکردن آدرس سرور کنترل خود استفاده کرده بودند؛ یعنی اگر یک آدرس بسته میشد، پیدا کردن مسیر جدید برایشان راحتتر بود.

یک پاسخ

|

مطلب خیلی خوبی بود. متشکر از اطلاع رسانی