پژوهشگران امنیتی شرکت کسپرسکی (Kaspersky) از کشف یک «درِ پشتی» (Backdoor)1 مخرب در نرمافزار محبوب «دیمن تولز» (Daemon Tools) خبر دادهاند؛ برنامهای که بسیاری از کاربران برای ساخت درایو مجازی و اجرای فایلهای ایمیج از آن استفاده میکنند.

دادههای جمعآوریشده از آنتیویروسهای کسپرسکی نشان میدهد که هزاران سیستم ویندوزی در سراسر جهان در معرض این حمله گسترده قرار گرفتهاند؛ همچنین کسپرسکی میگوید در بدافزارهای استفادهشده نشانههایی از زبان چینی دیده شده، اما این کمپین هنوز به یک گروه هکری شناختهشده نسبت داده نشده است.

وقتی ابزارهای کاربردی به تروجان تبدیل میشوند

به گفته متخصصان کسپرسکی، مهاجمان توانستهاند نسخههای آلودهی فایل نصب دیمن تولز را از مسیر رسمی دانلود این نرمافزار در اختیار کاربران قرار دهند. دادههای تلهمتری2 کسپرسکی از هزاران تلاش برای نصب payload3های مخرب از طریق نسخه آلوده نرمافزار دیمن تولز در بیش از ۱۰۰ کشور و منطقه خبر میدهد؛ اما payloadهای پیشرفتهتر فقط روی تعداد محدودی از سیستمها، عمدتاً در سازمانهای منتخب، مشاهده شدهاند.

آنها پس از دسترسی به هزاران کامپیوتر، با هوشمندی کامل تنها شبکههای خاصی را در بخشهای علمی، تولیدی، خردهفروشی و نهادهای دولتی انتخاب کردهاند. هکرها سپس بدافزارهای سازمانی و مخربتری را صرفاً روی این اهداف ویژه در کشورهایی نظیر روسیه، بلاروس و تایلند نصب کردهاند تا فرایند سرقت اطلاعات را تکمیل کنند.

ابعاد خطر و وضعیت فعلی

طبق گزارش اولیه کسپرسکی، فایل نصبی نسخه ویندوزی برنامه دیمن تولز در سایت رسمی توسعهدهنده، آلوده بود و رسانه تِککرانچ (TechCrunch) هم در بررسی مستقل خود وجود درِ پشتی را در فایل دانلودی تأیید کرد. با این حال، پس از افشای موضوع، شرکت سازنده نسخهی جدید 12.6.0.2445 را منتشر کرده که بنا بر بهروزرسانی کسپرسکی، دیگر رفتار مخرب گزارششده را نشان نمیدهد.

چه باید کرد؟

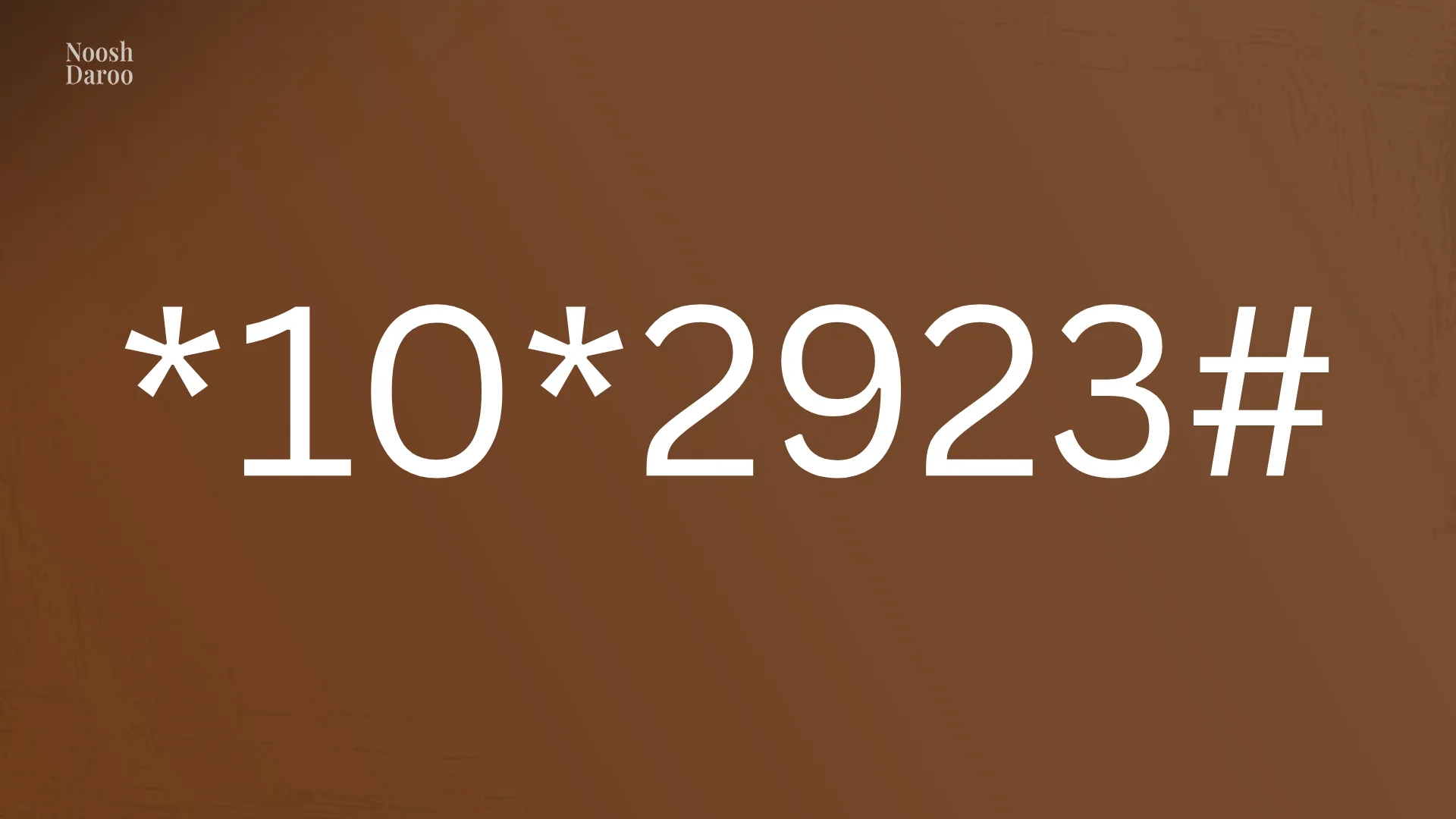

اگر از برنامه دیمن تولز استفاده میکنید، نسخه نصبشده را بررسی کنید. در صورت استفاده از نسخههای مشکوک 12.5.0.2421 تا 12.5.0.2434، برنامه را حذف یا به نسخهی اصلاحشده 12.6.0.2445 ارتقا دهید، سیستم را با ابزار امنیتی معتبر اسکن کنید و در محیطهای سازمانی، دستگاههای آلوده را برای بررسی بیشتر از شبکه جدا کنید.

روند رو به رشد حملات زنجیره تأمین

این تازهترین نمونه از حملات «زنجیره تأمین» (Supply Chain)4 است که در ماههای اخیر به شدت افزایش یافتهاند. در این روش پیچیده هکرها به جای حمله مستقیم به کاربران، سیستم توسعهدهندگان نرمافزار را هک میکنند. در نتیجه کدهای مخرب در قالب یک آپدیت رسمی یا فایلِ نصبی کاملاً معتبر به سیستم کاربران منتقل میشود.

پیشتر نیز نرمافزارهای پرکاربردی مانند ++Notepad و ابزارهای مانیتورینگ سیستمِ CPUID هدف حملات مشابهی قرار گرفته بودند. هکرها طی چنین حملاتی در سکوت کامل به شبکههای حساس دولتی، زیرساختهای تجاری و حتی سیستمهای خانگی دسترسی کامل و دائمی پیدا میکنند.

پرسشهای تکمیلی

آیا فایل آلوده از سایتهای متفرقه دانلود شده بود؟

خیر؛ بخش خطرناک ماجرا همین است. فایل آلوده از مسیر رسمی دانلود دیمن تولز منتشر شده بود و برای کاربر عادی، کاملاً معتبر و قابل اعتماد به نظر میرسید.

آیا کاربران مک هم در معرض این حمله بودند؟

فعلاً شواهد عمومی نشان میدهد آلودگی تأییدشده مربوط به نسخه ویندوزی DAEMON Tools بوده است. وضعیت نسخه macOS یا سایر محصولات Disc Soft هنوز بهطور رسمی روشن نشده است.

کدام نسخههای ویندوزی دیمن تولز مشکوک هستند؟

طبق گزارش کسپرسکی، نسخههای 12.5.0.2421 تا 12.5.0.2434 در بازهی آلودگی قرار داشتهاند. اگر از این نسخهها استفاده کردهاید، بهتر است سیستم را جدی بررسی کنید.

آیا نسخه جدید دیمن تولز همچنان آلوده است؟

طبق بهروزرسانی کسپرسکی، نسخه 12.6.0.2445 دیگر رفتار مخرب گزارششده را نشان نمیدهد. با این حال، کاربران نسخههای قبلی باید سیستم خود را اسکن و بررسی کنند.

آیا حذف برنامه برای پاکسازی کامل کافی است؟

نه همیشه. اگر بدافزار فرصت اجرای payloadهای بعدی را پیدا کرده باشد، فقط حذف برنامه کافی نیست و باید سیستم با ابزار امنیتی معتبر بررسی شود.

کاربران سازمانی بعد از چنین حملهای باید چه کنند؟

فقط حذف برنامه کافی نیست. باید لاگها، ارتباطات مشکوک، فایلها و سرویسهای ناشناس و هر نشانهای از اجرای بدافزارهای بعدی با دقت بررسی شود.

آیا سایر برنامههای شرکت Disc Soft هم آلوده شدهاند؟

فعلاً پاسخ قطعی وجود ندارد. هنوز مشخص نیست سایر برنامههای Disc Soft تحت تأثیر قرار گرفتهاند یا نه؛ بنابراین بهتر است کاربران فعلاً فقط به نسخههای رسمی اصلاحشده اعتماد کنند.

- درِ پشتی (Backdoor) راهی مخفی برای ورود به یک سیستم، برنامه یا دستگاه است که معمولاً بدون اطلاع کاربر ایجاد میشود. هکرها یا سازندگان بدافزار میتوانند از این مسیر، کنترل سیستم را بهدست بگیرند یا اطلاعات را سرقت کنند. به زبان ساده، مثل کلید یدکی پنهانی است که صاحبخانه از وجودش خبر ندارد. ↩︎

- دادههای تلهمتری (Telemetry Data) اطلاعاتی هستند که یک نرمافزار یا دستگاه درباره وضعیت، عملکرد و خطاهای خود جمعآوری و ارسال میکند. این دادهها معمولاً برای عیبیابی و بهبود محصول استفاده میشوند. ↩︎

- محموله مخرب (Payload) همان بخش اصلی بدافزار است؛ یعنی کاری که بدافزار برای انجامش طراحی شده. این کار میتواند سرقت رمزها، نصب درِ پشتی، رمزگذاری فایلها یا ارسال اطلاعات به مهاجم باشد. به زبان ساده، بدافزار مثل موشک است و Payload محموله خطرناک داخل آن. ↩︎

- حملات زنجیره تأمین (Supply Chain Attacks) یعنی مهاجم بهجای هدف گرفتن مستقیم کاربر، یکی از ابزارها، شرکتها یا نرمافزارهای مورد اعتماد او را آلوده میکند. مثلاً یک بهروزرسانی نرمافزاری یا افزونه ظاهراً معتبر میتواند حامل بدافزار باشد. خطر این حملات بالاست، چون قربانی معمولاً به منبع آلودهشده اعتماد دارد. ↩︎