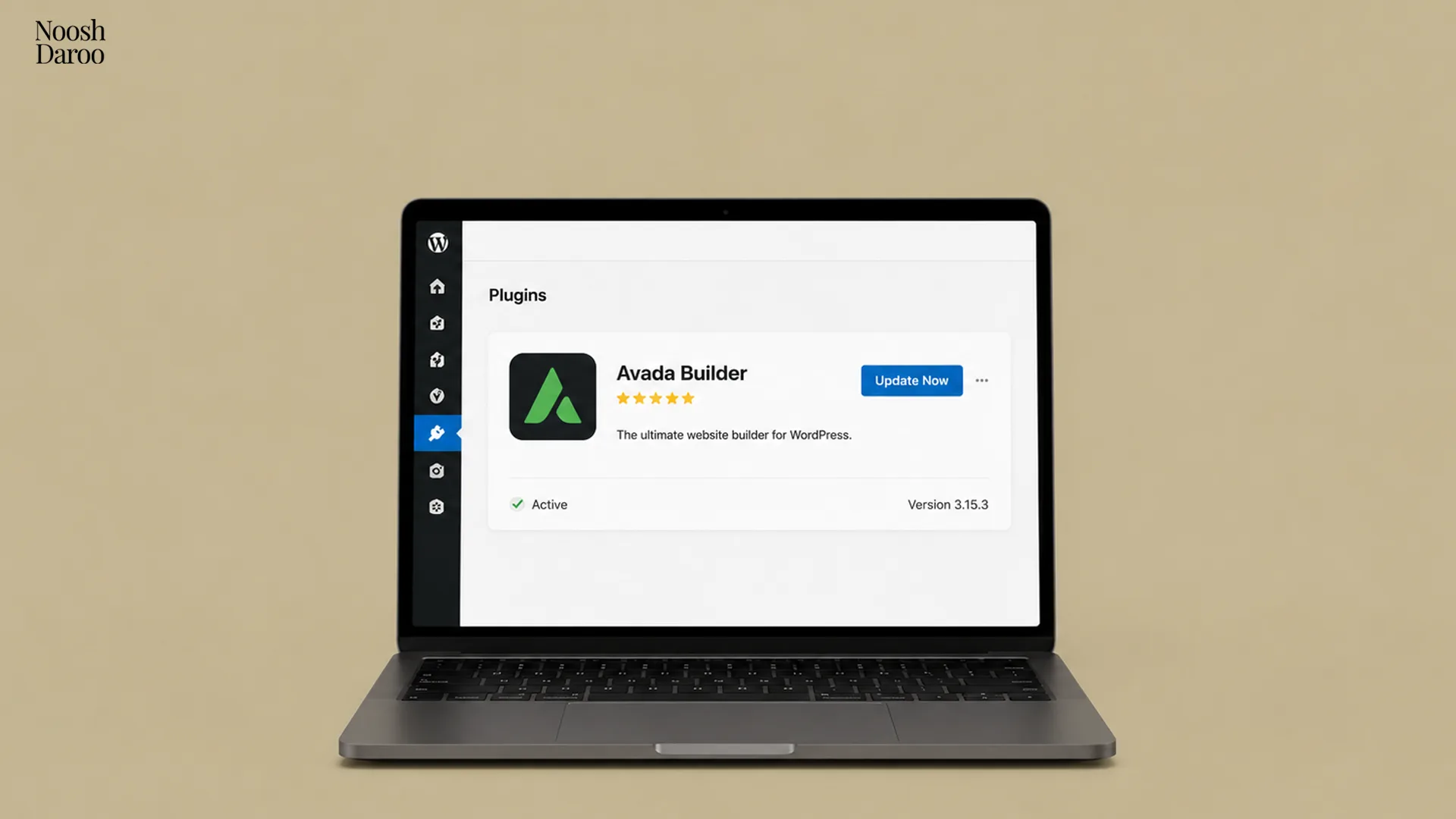

پژوهشگران شرکت امنیتی، دو نقص مهم در افزونه پرکاربرد «آوادا بیلدر» (Avada Builder1) برای وردپرس پیدا کردهاند که در صورت سوءاستفاده میتواند به مهاجمان امکان خواندن فایلهای حساس سرور یا استخراج داده از پایگاه داده سایت را بدهد. اگر صاحب سایت یا مدیر فنی هستید و از این صفحهساز وردپرسی استفاده میکنید، مهمترین اقدام این است که افزونه را هرچه زودتر به نسخه ۳.۱۵.۳ یا نسخههای جدیدتر بهروزرسانی کنید.

دو نقص امنیتی در آوادا بیلدر؛ خطر دقیقاً کجاست؟

برای درک بهتر این خطر، باید بدانید که هکرها از طریق این دو نقص فنی چه کاری میتوانند انجام دهند:

نقص اول که خطری با سطح «متوسط» ارزیابی شده است (Arbitrary File Read)، به فردی که حتی یک حساب کاربری ساده در سایت شما داشته باشد اجازه میدهد فایلهایی را بخواند که در حالت عادی نباید به آنها دسترسی داشته باشد.

نقص دوم که خطر «بالایی» دارد، از نوع تزریق به پایگاه داده (SQL Injection)2 است. این نقص در نسخههای ۳.۱۵.۱ و قدیمیتر دیده میشود و مهاجم برای سوءاستفاده از آن به حساب کاربری نیاز ندارد. در صورت وجود شرایط لازم، این آسیبپذیری میتواند برای استخراج اطلاعات حساس از پایگاه داده، از جمله هش رمزهای عبور، استفاده شود.

نکته

وردفنس یادآوری کرده که این نقص فقط در سایتهایی قابل سوءاستفاده است که پیشتر از ووکامرس استفاده کرده و سپس آن را غیرفعال کردهاند.

اگر این افزونه را دارید، همین حالا این کارها را انجام دهید

تیم توسعهدهنده پس از دریافت گزارشهای امنیتی، بلافاصله وارد عمل شده و در ماههای آوریل و می سال ۲۰۲۶ وصلههای امنیتی (Patches) لازم را برای رفع این دو حفره منتشر کرده است. برای حفظ امنیت سایت و اطلاعات کاربران، کافی است وارد پیشخوان وردپرس خود شوید و افزونه صفحهساز آوادا را به نسخه ۳.۱۵.۳ یا نسخههای جدیدتر از آن بهروزرسانی کنید.

- افزونه آوادا بیلدر را به نسخه ۳.۱۵.۳ یا جدیدتر بهروزرسانی کنید.

- قبل از بهروزرسانی، از سایت و پایگاه داده نسخه پشتیبان بگیرید.

- اگر سایت شما ثبتنام کاربر دارد، حسابهای غیرضروری یا مشکوک را بررسی و حذف کنید.

- اگر قبلاً از ووکامرس استفاده کردهاید و بعد آن را غیرفعال کردهاید، بهروزرسانی را جدیتر بگیرید و لاگهای سایت را بررسی کنید.

- اگر دیر آپدیت کردهاید، تغییرات غیرعادی، فایلهای حساس، کاربران جدید و درخواستهای مشکوک را بررسی کنید.

- بعد از آپدیت، کش سایت و افزونههای امنیتی را بررسی کنید تا مطمئن شوید نسخه جدید فعال شده است.

چرا تأخیر در بهروزرسانی خطرناک است؟

بعد از عمومی شدن جزئیات یک آسیبپذیری، مهاجمان معمولاً سایتهای وردپرسی را برای پیدا کردن نسخههای قدیمی افزونهها اسکن میکنند. اگر هنوز از نسخه آسیبپذیر آوادا بیلدر استفاده میکنید، بهروزرسانی را عقب نیندازید؛ مخصوصاً اگر سایت شما عضوگیری، فروشگاه، فرم تماس یا دادههای کاربران دارد.

پرسشهای تکمیلی

-

آیا این مشکل مربوط به قالب آوادا است یا افزونه آوادا بیلدر؟

این آسیبپذیریها مربوط به افزونه «آوادا بیلدر» (Avada Builder) با شناسه fusion-builder است، نه لزوماً کل قالب یا اکوسیستم آوادا. اگر از آوادا برای ساخت صفحات استفاده میکنید، نسخه همین افزونه را بررسی کنید.

-

آیا برای سوءاستفاده از این نقصها، مهاجم باید وارد سایت شده باشد؟

برای نقص خواندن فایل، مهاجم باید دستکم حسابی با سطح دسترسی ساده مثل Subscriber داشته باشد. نقص تزریق SQL بدون ورود به حساب قابل سوءاستفاده است، اما طبق وردفنس فقط در سایتهایی مطرح میشود که قبلاً از «ووکامرس» (WooCommerce) استفاده کرده و بعد آن را غیرفعال کردهاند.

-

آیا رمز عبور کاربران مستقیماً لو میرود؟

منبع از امکان استخراج «هش رمزهای عبور» صحبت میکند، نه الزاماً رمز خام؛ اما لو رفتن هشها هم جدی است، چون مهاجم میتواند برای شکستن آنها تلاش کند، مخصوصاً اگر رمزها ضعیف باشند.

-

بعد از بهروزرسانی، کار تمام است؟

برای پیشگیری، بهروزرسانی قدم اصلی است؛ اما اگر دیر آپدیت کردهاید، بهتر است کاربران مشکوک، لاگها، فایلهای تغییرکرده و درخواستهای غیرعادی را هم بررسی کنید.

- آوادا بیلدر (Avada Builder) یک صفحهساز وردپرسی با قابلیت «کشیدن و رها کردن» (Drag-and-Drop) است که در اکوسیستم آوادا و توسط «تمفیوژن» (ThemeFusion) ارائه میشود. این افزونه بیش از ۱,۰۵۰,۰۰۰ نصب فعال دارد و به کاربران کمک میکند بدون نوشتن کد، صفحهها و بخشهای مختلف سایت را طراحی کنند. ↩︎

- تزریق به پایگاه داده (SQL Injection)، نوعی حمله است که در آن مهاجم کد یا دستور مخرب را از مسیرهایی مثل فرم جستوجو، فرم ورود یا پارامترهای آدرس وارد سایت میکند. اگر سایت درست محافظت نشده باشد، این دستور میتواند باعث خواندن، تغییر یا استخراج اطلاعات از پایگاه داده شود. در نتیجه، دادههایی مثل اطلاعات کاربران، سفارشها یا حتی هش رمزهای عبور ممکن است در معرض خطر قرار بگیرند. ↩︎