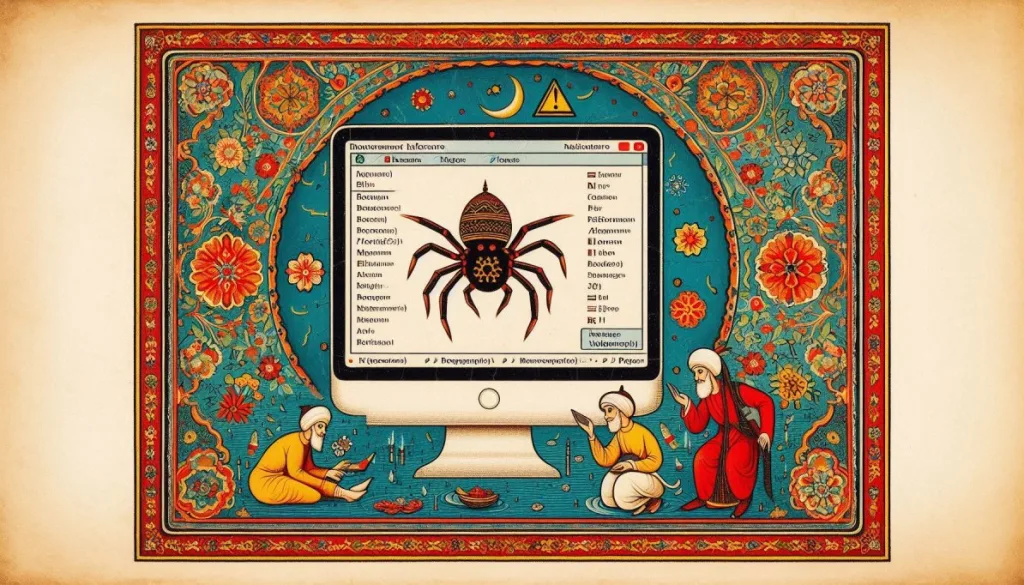

گوشی، تبلت، کامپیوتر و هر دستگاه هوشمند دیگری که به صورت روزانه از آنها استفاده میکنیم، قابلیت آلوده شدن به نرمافزارها و اپلیکیشنهایی واقعا خطرناک دارند. بعضی از این نرمافزارهای خطرناک، لزوما برای آسیب زدن به شما یا کلاهبرداری از شما طراحی نشدهاند و صرفا نواقصی دارند که امنیت یا حریم شخصی شما را به خطر میاندازند. اما نوعی دیگر از نرمافزار هم داریم که به شکلی تخصصی و عامدانه برای سرقت پول، سرقت اطلاعات شخصی، سرقت اسرار سازمانی، اخاذی و کلاهبرداری ساخته شدهاند.

این نرمافزارها که به آنها «نرمافزار بدخواه» (Malicious Software) یا خیلی ساده «بدافزار» (Malware) میگوییم، برنامهها یا فایلهایی هستند که گاهی هدفمند و گاهی به صورت ویروسی سر از کامپیوترها، شبکهها و سرورها در میآورند و عملکرد آنها را مختل میکنند.

عبارت بدافزار البته مثل چتری بزرگ است که مجموعهای از برنامهها و تکنیکهای گوناگون را در بر میگیرد. برای امثال انواع و اقسام نرمافزارهای بدخواه مثل ویروس (Virus)، کرم (Worm)، باجافزار (Ransomware) و جاسوسافزار (Spyware) داریم که هرکدام به شکلی متفاوت از دیگری کار میکنند و با اهدافی متفاوت طراحی شدهاند. اما از آنجا که تمام این برنامهها نتایجی مخرب مثل کلاهبرداری، اخاذی یا ربایش اطلاعات و منابع سیستمی به همراه میآورند، به تمامی آنها بدافزار میگوییم.

بدافزار چه آسیبهایی وارد میکند؟

بدافزار میتواند راه خود را به شبکهها و انواع دستگاههای هوشمند باز و به اشکال گوناگون، در عملکرد طبیعی آنها اختلال ایجاد کند. بسته به اینکه بدافزار از چه نوع است و برای چه کاری طراحی شده، ممکن است با مهارت فراوان از چشم کاربران شبکه و دستگاه دور بماند. چنین نرمافزارهایی گاهی خطراتی نسبتا کوچک به همراه میآورند و گاهی فاجعهبار ظاهر میشوند.

رایجترین اهداف کلاهبرداران، هکرها و سارقان از ساخت بدافزار را در ادامه میخوانیم:

- استخراج اطلاعات یکی از رایجترین وظایف بدافزارها است. زمانی که سیستم به بدافزار آلوده میشود، مجرمان شانسی برای گردآوری اطلاعات ذخیرهشده روی حافظه خواهند داشت و از طرف دیگر میتوانند به اطلاعات بسیار شخصی مثل ایمیلها، رمزهای عبور، اطلاعات مالی و موارد مشابه دسترسی یابند. بدافزارهایی که اطلاعات را استخراج میکنند، هزینه مالی و اعتباری فراوان روی دست اشخاص یا کسبوکارها میگذارند.

- بدافزارها میتوانند به چند روش، منجر به بروز اختلال در عملکرد شبکهها و دستگاهها شوند. برای مثال باجافزارها (Ransomware) کامپیوتر و تمام اطلاعات موجود در آن را قفل و از قربانی باجخواهی میکنند. از سوی دیگر، بدافزارها میتوانند زیرساختهای حیاتی مثل شبکههای برق و سیستمهای حملونقل عمومی را هم دچار مشکل کنند.

- نوعی دیگری از بدافزار به نام جاسوسافزار (Spyware) میتواند از کاربران جاسوسی کند و به سرقت داده مشغول شود. از رایجترین تکنیکهای جاسوسی به این روش میشود به ضبط تاریخچه دکمههای کیبورد از طریق ابزار «کیلاگر» (Keylogger)، دسترسی یافتن به دوربین و میکروفون قربانی و همینطور ثبت اسکرینشات از صفحه اشاره کرد.

- از بدافزارها حتی میشود برای جعل هویت هم استفاده کرد. در واقع کلاهبرداران میتوانند با ربودن بخشی از اطلاعات شخصی شما به دیگر حسابهای آنلاینتان دسترسی یابند، فرایند احراز هویت را پشت سر بگذارند و منابع و اطلاعات هرچه بیشتر به دست آورند.

- سرقت منابع هم از دیگر کاربردهای رایج بدافزار است. برای مثال میتوان با به دست گرفتن کنترل سیستم قربانیان، از منابع سختافزاری آن سیستم برای ارسال ایمیلهای اسپم و استخراج رمزارز (تکنیکی که به آن Cryptojacking میگویند) استفاده کرد.

- در نهایت به مرگبارترین بدافزارها میرسیم که هدفی جز تخریب سیستم ندارند. برخی بدافزارها، مثل «کرمهای کامپیوتری» (Computer Worms) میتوانند فایلهای داخل سیستم را آلوده یا حذف کنند و تنظیمات دستگاه را تغییر دهند. چنین آسیبهایی، عملکرد دستگاه را مختل و یا گاهی متوقف میکنند.

در مجموع فرقی ندارد که با چه نوع بدافزاری سر و کار داریم، تمام بدافزارها با هدف آسیب زدن به کاربران و تامین منافع هکرها و کلاهبرداران ساخته میشوند. بنابراین باید تمام تدابیر ممکن را برای محافظت از خود در برابر بدافزارها به کار بست و روشهای آلودگی سیستمها را شناخت.

گوشی، کامپیوتر و شبکه چطور به بدافزار آلوده میشوند؟

سازندگان بدافزارها از روشهای فیزیکی و مجازی گوناگون برای پخش کردن برنامههای بدخواه خود استفاده میکنند، از جمله مواردی که در ادامه میخوانیم:

- درایوهای USB: بدافزارها را میتوان از طریق یک درایو USB یا هارد درایو اکسترنال به سیستمهای گوناگون انتقال داد. برای مثال اگر یک درایو USB آلوده به کامپیوتر متصل شود، بدافزار به صورت خودکار روی آن نصب خواهد شد.

- وبسایتهای آلوده: بدافزارها گاهی اوقات راه خود را به ابزارها و سایتها نیز باز میکنند. برخی از اوقات سایتهایی داریم که به صورت خاص برای آلوده کردن سیستم کاربران طراحی شدهاند، برخی اوقات هم بدافزارها داخل سایتهای معتبر جایگذاری میشوند تا آلودهسازی سیستم کاربران آسانتر شود.

- حملات فیشینگ: فیشینگ به پیامها یا ایمیلهایی گفته میشود که ظاهری معتبر دارند، اما حاوی لینکها یا فایلهای ضمیمه آلوده به بدافزار هستند. بدافزارهای پیشرفتهتر معمولا از یک سرور «فرماندهی و کنترل» نیز بهرهمند هستند که به مجرمان اجازه میدهد با سیستمهای آلوده تعامل کنند، اطلاعات حساس را بربایند و حتی سیستم یا سرور را از راه دور کنترل کنند.

- تکنیکهای گمراهسازی: بدافزارهای مدرنتر و قدرتمندتر، تکنیکهای گوناگون برای دور ماندن از چشم کاربران و گمراهسازی آنها دارند. برخی از این تکنیکها با پایبندی به تاکتیکهایی ساده مانند پنهان کردن ترافیک یا آیپی از طریق پروکسی وب پیش میروند. از تکنیکهای پیشرفتهتر نیز میتوان به این موارد اشاره کرد:

- بدافزار چندریختی (Polymorphic Malware) میتواند کد زیرین را دائما تغییر دهد تا از چشم ابزارهای شناسایی بدافزار متکی بر امضا (Signature-Based) دور بماند.

- تکنیکهای Anti-Sandbox به بدافزار اجازه میدهند که آنالیز شدن را تشخیص دهد و فعالیتها را تا پس از پشت سر گذاشتن اسکن امنیتی، به تعویق بیندازد.

- بدافزارهای بدون فایل (Fileless Malwares) نیز تنها در حافظه رم (RAM) سیستم ساکن میشوند تا برای مدتی طولانی از چشمها دور بمانند.

- سایتها و نرمافزارهای شخص ثالث: گاهی از اوقات نیز بدافزار همراه با دیگر برنامهها یا اپلیکیشنها دانلود و روی سیستم یا گوشی نصب میشود. معمولا زمانی در این شرایط قرار میگیریم که نرمافزارها را از سایتهای شخص ثالث و فایلها را از شبکههای همتا-به-همتا (Peer-to-Peer) دریافت میکنیم. دقیقا به همین خاطر است که همواره باید نرمافزارها و فایلها را از منابع اصلی و رسمی دانلود کرد.

انواع بدافزار که باید بشناسید

همانطور که پیشتر هم اشاره کردیم، بدافزارها با ویژگیها و کارکردهای گوناگون از راه میرسند و اهداف متعددی را دنبال میکنند:

- ویروس (Virus): ویروس رایجترین نوع از بدافزار است که میتواند به خودی خود مشغول به کار شود و سایر برنامهها و فایلها را نیز آلوده کند.

- کرم (Worm): کرمها میتوانند بدون نیاز به یک برنامه میزبان، شروع به بازتولید خود کنند و برای این کار نیاز به هیچگونه تعاملی با سازنده بدافزار ندارند.

- اسب تروا یا تروجان (Trojan | Trojan Horse): تروجان یا اسب تروا بدافزاری است که ظاهری مثل نرمافزارهای معتبر دارد و به عمیقترین لایههای سیستم دسترسی مییابد. به محض اینکه فرایند نصب تروجان به پایان برسد، شروع به رسیدگی به مجموعهای از فعالیتهای مجرمانه مختلف میکند.

- جاسوسافزار (Spyware): جاسوسافزار به گردآوری اطلاعات راجع به کاربر و دستگاه او مشغول میشود و معمولا برای مدتی طولانی از چشم دور میماند.

- باجافزار (Ransomware): باجافزارها سیستم کاربر را آلوده و تمام اطلاعات موجود در آن را رمزنگاری میکنند. سپس از شما خواسته میشود که برای دسترسی یافتن دوباره به فایلها، مبلغ مشخصی را به عنوان باج بپردازید. البته که بعد از باجدهی هم تضمینی وجود ندارد که دوباره به فایلها دسترسی یابید.

- روتکیت (Rootkit): روتکیت میتواند دسترسی مدیریتی به سیستم قربانیان بیابد. این یعنی مجرمان بعد از نصب روتکیت روی سیستم شما، تقریبا قادر به هرکاری هستند و به هر تنظیمات حساسی دسترسی دارند.

- ویروس در پشتی (Backdoor Virus): ویروس در پشتی به شکلی مخفیانه یک در پشتی برای سیستمهای آلوده میسازد. به این ترتیب مجرمان میتوانند بدون باخبر شدن قربانی، دسترسی از راه دور به سیستم او داشته باشند.

- تبلیغافزار (Adware): تبلیغافزارها به پایش مرورگر و تاریخچه دانلود کاربران میپردازند. هدف از این کار، نمایش آگهیها و بنرهای تبلیغاتی گوناگونی است که کاربر را متقاعد به خرید محصولات مختلف میکنند. تبلیغافزارها با استفاده از کوکیهای اینترنتی، صفحات بازدید شده از سوی کاربران را تشخیص میدهند تا تبلیغاتی هدفمندتر و موثرتر به نمایش درآورند.

- کیلاگر (Keylogger): کیلاگر میتواند تقریبا تمام تعاملات کاربر با کامپیوتر را ضبط کند. برای مثال کلاهبردار میتواند ایمیلهای نوشتهشده را بخواند، صفحات اینترنتی باز شده را ببیند، به برنامههای کامپیوتری دسترسی یابد و تاریخچه فشرده شدن دکمههای کیبورد را مشاهده کند.

- بمب منطقی (Logic Bomb): این نوع بدافزار بهگونهای طراحی میشود که برای شروع کارکرد، نیاز به مهیا شدن شرایطی کاملا بهخصوص دارد. بمبهای منطقی میتوانند برای مدتی طولانی غیرفعال بمانند و سپس در تاریخی مشخص و یا زمانی که کاربر دست به کاری مشخص میزند، فعال شوند.

- اکسپلویت (Exploit): اکسپلویتهای کامپیوتری، بدافزارهایی هستند که از آسیبپذیریها و نواقص موجود در سختافزار یا نرمافزارها سوء استفاده میکنند. بنابراین به جای استفاده از تکنیکهای «مهندسی اجتماعی» (Social Engineering)، اکسپلویت میتواند از آسیبپذیریهای قبلی برای دسترسی یافتن به سیستم و در پیشگیری فعالیتهای مجرمانه کمک بگیرد.

رایجترین شواهد آلودگی سیستم به بدافزار چیست؟

اگرچه برخی بدافزارها به شکلی بسیار ماهرانه از چشم دور میمانند، اکثر بدافزارها شواهدی کاملا واضح از آلودگی سیستم به نمایش میگذارند و شناسایی را آسان میکنند. از رایجترین شواهد آلودگی کامپیوتر و گوشی به بدافزار میشود به موارد زیر اشاره کرد:

- کاهش ناگهانی و چشمگیر فضای ذخیرهسازی

- کند شدن عملکرد کامپیوتر یا گوشی

- مشاهده صفحه آبی مرگ (Blue Screen of Death)

- فریز شدن و کرش کردن دائمی سیستم

- تغییر یافتن تنظیمات مرورگر و هدایت شدن دائمی به سایتهای ناشناس

- افزایش مصرف اینترنت به شکل ناخواسته

- غیر فعال شدن قابلیتهای امنیتی دستگاه مثل فایروال و نرمافزارهای آنتیویروس

- تغییر کردن نام و حجم فایلها

- مشاهده بنرهایی تبلیغاتی که دائما روی صفحه ظاهر میشوند و به اصطلاح Pop-Up نام دارند

- باز و بسته شدن نرمافزارها بدون دخالت کاربر

نرمافزارهای آنتیویروس و Anti-Malware معمولا از بهترین تدابیر ممکن برای شناسایی و حذف بدافزارها به حساب میآیند. این ابزارها امنیت سیستم را به صورت در لحظه تامین میکنند و با اسکنهای مداوم، سیستم را عاری از بدافزار نگه میدارند.

بنابراین از قبل به فکر محافظت از کامپیوتر یا گوشی خود باشید، چون نوشدارویی نیست که نیست!

مپندار که نوشدارو پس از زخم رسد،

که این بلا چو فتد، دیر رسد چاره و حیل